Infotyp-Berechtigungen im HCM – Teil 1

Lesezeit ca. 4 Minuten

Berechtigungen im HCM sind ein komplexes Thema, von dem das gesamte System betroffen ist. Besonders komplex ist das Berechtigungskonzept für Infotypen des Personalmanagements. In diesem Artikel möchte ich Ihnen helfen, ein wenig mehr Übersicht über dieses Thema zu gewinnen.

Im HCM werden sensible personenbezogene Daten verarbeitet. Daher muss sichergestellt sein, dass nur berechtigte Personen auf diese Daten zugreifen können. SAP bringt dazu vielseitige Möglichkeiten zur Steuerung von HCM-Berechtigungen mit. Diese Möglichkeiten sind allerdings so vielseitig, dass es manchmal schwer fällt, den Überblick zu behalten. In dieser Artikelreihe soll daher ein erster Überblick gegeben werden, wie Berechtigungen für Infotypen des Personalmanagements funktionieren.

Das Prinzip

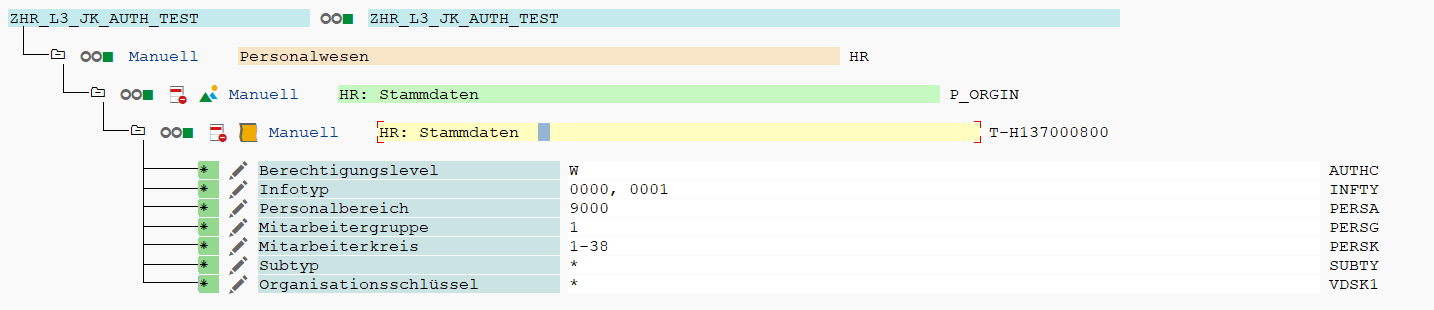

Im Grundsatz funktionieren Berechtigungen so, dass einem Benutzer über sogenannte Berechtigungsrollen einzelne Berechtigungsobjekte zugewiesen werden. Diese Berechtigungsobjekte steuern, welche Infotypen ein Benutzer sehen oder bearbeiten darf. Im einfachen Fall sieht ein Berechtigungs-Objekt für HR-Stammdaten folgendermaßen aus (die technische ID dieses Objekts ist „P_ORGIN“):

Ein Benutzer dem dieses Berechtigungsobjekt zugewiesen ist, darf also

- schreibend auf Infotypen zugreifen (das „W“ nach „Berechtigungslevel“) und zwar

- auf Infotypen mit den Nummern 0000 und 0001 (die berechtigten Infotypen).

- Für alle Mitarbeiter aus dem Personalbereich 9000

- welche die Mitarbeitergruppe 1 und

- einen der Mitarbeiterkreise von 1 bis 38 haben.

- Hinsichtlich Subtyp und Organisationsschlüssel des Mitarbeiters (0001-VDSK1) sind die Berechtigungen nicht weiter eingeschränkt.

Die Realität

Leider gibt es über die Logik des einfachen Berechtigungsobjekts hinaus noch verschiedene andere Möglichkeiten den Zugriff auf PA-Infotypen zu beeinflussen. Oder – vielleicht sollte man besser sagen „zum Glück“. Häufig soll einem Benutzer Zugriff auf bestimmte Personen verweigert werden, während ihm Zugriff auf andere Personen gestattet werden soll, die sich im Hinblick auf die organisatorischen Grunddaten gar nicht unterscheiden. Würde allein das oben abgebildete Berechtigungsobjekt entscheiden, würden die Verantwortlichen noch viel öfter sagen müssen „tut uns leid, diese Berechtigung kann nicht eingerichtet werden ohne das System zu kompromittieren“, als sie das sowieso schon tun.

„Zum Glück“ gibt es daher verschiedene andere Stellschrauben, mit denen man Infotyp-Berechtigungen einschränken oder gewähren kann. Dazu zählen:

- Berechtigungsobjekte, die andere organisatorische Sachverhalte abfragen als das oben abgebildete Objekt (P_ORGXX, P_NNNNN)

- Berechtigungsobjekte, die den Zugriff auf nur die Personalnummer des jeweils angemeldeten Users regeln (P_PERNR)

- Ein Konzept, mit dem man Berechtigungen anhand der Struktur des Organisationsmanagement steuern kann (Strukturelle Berechtigungen und Kontextabhängige Berechtigungen)

- Dieses Konzept hat wiederum eine Ausnahme für Personen, die nicht ins Organisationsmanagement integriert sind.

- Die Möglichkeit per Programmierung die Berechtigungsprüfung zu beeinflussen (über BAdIs wie den HRPAD00AUTH_CHECK)

- Eine besondere zeitabhängige Prüflogik für Infotypen der Zeitwirtschaft (Infotyp 0130 „Prüfverfahren“)

Außerdem muss beachtet werden, dass sich die organisatorische Zuordnung von Mitarbeitern ändern kann. Es muss dabei sichergestellt werden, dass ein Mitarbeiter, der z.B. seinen Personalbereich wechselt, nicht mehr von den Nutzern bearbeitet werden können soll, die für den alten Bereich zuständig sind. Im Gegenzug möchte aber jemand, der einen Mitarbeiter aktuell bearbeitet auch Zugriff auf die Daten des Mitarbeiters als dieser noch in einem anderen Personalbereich war.

Diese Thematik nennt sich „Zeitraumlogik“, welche auch nicht ganz einfach ist und ebenfalls verschiedentlich beeinflusst werden kann. Beispielsweise durch das Berechtigungsobjekt P_DURATION, durch Customizingeinstellungen an Infotypen oder durch BAdIs.

Ihr System

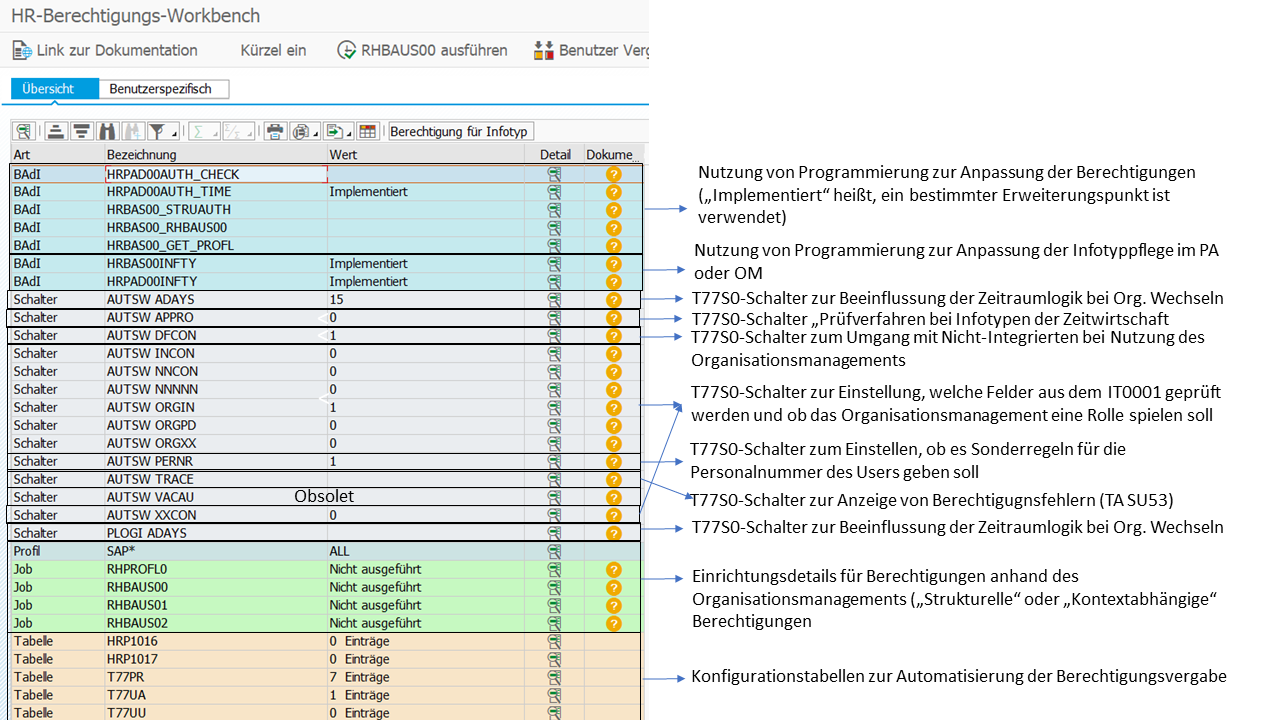

Wenn Sie bis hierher gelesen haben, stellt sich vielleicht die Frage „und was von all diesem Zeug ist in meinem System verwendet?“. Freundlicherweise hat die SAP dafür eine Transaktion entwickelt, die diese Frage ziemlich ausführlich beantwortet: Die HR-Berechtigungs-Workbench (Transaktion HRAUTH). Diese Transaktion hat zwei Darstellungsweisen: Eine Übersicht und eine benutzerspezifische Darstellung. Für die Frage, was in einem System alles verwendet wird, ist die Übersicht der richtige Einstieg. Wenn Sie nähere Informationen zu einem einzelnen Benutzer haben wollen, hilft der Reiter „Benutzerspezifisch“ weiter.

Folgendes Bild beschreibt, was die HRAUTH Ihnen anzeigt:

Im folgenden sollen die Grundeinstellungen zur Berechtigungsprüfung kurz beschrieben werden (die HRAUTH bietet zusätzlich in der Spalte „Dokumentation“ für jeden Eintrag eine Erklärung):

|

Art

|

Bezeichnung

|

Funktion

|

|

|---|---|---|---|

| BAdI | HRPAD00AUTH_CHECK | Über dieses BAdI kann die Berechtigungsprüfung per Coding ergänzt oder komplett ersetzt werden | |

| Schalter | AUTSW INCON | Dieser Schalter aktiviert die „Kontextabhängige Berechtigungsprüfung“. Neben bestimmten Zuordnungen im Organisationsmanagement werden Felder aus dem Infotyp „Organisatorische Zuordnung“ des Mitarbeiters geprüft (Berechtigungsobjekt P_ORGINCON). | |

| Schalter | AUTSW NNCON | Dieser Schalter aktiviert die „Kontextabhängige Berechtigungsprüfung“. Neben bestimmten Zuordnungen im Organisationsmanagement werden kundendefinierte Felder aus dem Infotyp „Organisatorische Zuordnung“ des Mitarbeiters geprüft (Berechtigungsobjekt wird selbst definiert) | |

| Schalter | AUTSW NNNNN | Dieser Schalter aktiviert die „Allgemeine Berechtigungsprüfung“. Es werden kundendefinierte Felder aus dem Infotyp „Organisatorische Zuordnung“ des Mitarbeiters geprüft (Berechtigungsobjekt wird selbst definiert) | |

| Schalter | AUTSW ORGIN | Dieser Schalter aktiviert die „Allgemeine Berechtigungsprüfung“. Es werden Felder aus dem Infotyp „Organisatorische Zuordnung“ des Mitarbeiters geprüft (Berechtigungsobjekt P_ORGIN) | |

| Schalter | AUTSW ORGPD | Dieser Schalter aktiviert die „Strukturelle Berechtigung“. Hierbei wird für einen Benutzer über das Organisationsmanagement zugeordnet, auf welche Personalnummern er Zugriff hat. | |

| Schalter | AUTSW ORGXX | Dieser Schalter aktiviert die „Allgemeine Berechtigungsprüfung“. Es wird die Zuordnung zu Sachbearbeitern geprüft (Berechtigungsobjekt P_ORGXX) | |

| Schalter | AUTSW PERNR | Dieser Schalter aktiviert Berechtigungen die nur für die dem aktuellen Benutzer zugeordnete Personalnummer gelten. | |

| Schalter | AUTSW XXCON | Dieser Schalter aktiviert die „Kontextabhängige Berechtigungsprüfung“. Neben bestimmten Zuordnungen im Organisationsmanagement wird Zuordnung zu Sachbearbeitern geprüft (Berechtigungsobjekt P_ORGXXCON). |

Dabei ist zu beachten, dass wenn mehrere Arten der Berechtigungsprüfung aktiv sind, sie auch alle durchlaufen werden. Wenn also AUTSW ORGIN und AUTWS ORGXX auf „1“ stehen, wird bei jedem Benutzer sowohl das Berechtigungsobjekt P_ORGIN als auch P_ORGXX geprüft. Erst wenn über beide Objekte die Berechtigung erteilt wird, kann auf einen Infotypen zugegriffen werden.

Wenn die strukturelle Berechtigung über den Schalter AUTSW ORGPD eingeschaltet ist, findet diese Prüfung zusätzlich zu allen anderen eingeschalteten Berechtigungsobjekten statt.

Ausblick

In den nächsten Artikeln gehen wir auf die Allgemeine, die Strukturelle und auf die Kontextabhängige Berechtigungsprüfung ein. Dort wird auch beschrieben, wie die Berechtigung von Zuständigkeitsbereichen über das Organisationsmanagement sehr detailliert vorgenommen werden kann, ohne die Anzahl der Rollen ins Unermessliche zu steigern.

Für eine intensive Beschäftigung mit dem Thema empfehlen wir das Buch „Berechtigungen in SAP ERP HCM“ vom Rheinwerk Verlag.

Sie können bei Fragen zu diesem Thema selbstverständlich auch einen Kommentar schreiben oder uns direkt kontaktieren.

Weitere Artikel dieser Reihe

Über den Autor

Joost Klüßendorf ist seit Februar bei der L3 Consulting tätig und wird sich zukünftig in diesem Blog um die Themen Berechtigungen, ESS / MSS und Entwicklung kümmern.